L’histoire de la cybersécurité met en lumière une évolution constante des menaces informatiques, passant des virus traditionnels à des logiciels malveillants sophistiqués et à d’autres risques émergents. Il est crucial de comprendre ces menaces pour protéger efficacement les systèmes et les données contre les attaques malveillantes en constante évolution.

Les Débuts : Virus, Vers et Chevaux de Troie

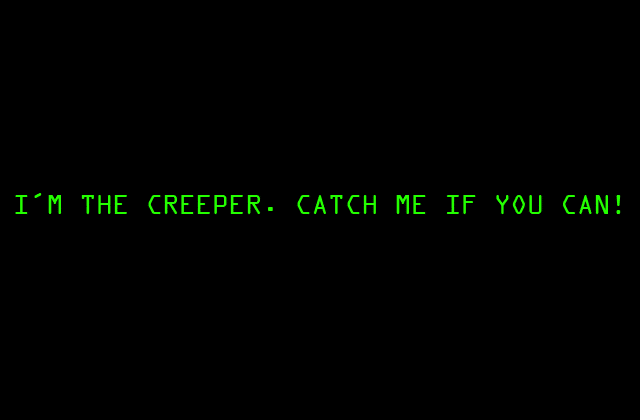

Les premières menaces informatiques connues étaient des virus simples qui infectaient des fichiers exécutables et affichaient des messages inoffensifs sur les écrans d’ordinateur, comme le virus Creeper dans les années 1970. Ensuite, les vers informatiques ont émergé, se propageant à travers les réseaux et les systèmes sans intervention humaine.

Les chevaux de Troie, nommés d’après le célèbre stratagème de la guerre de Troie, sont des programmes malveillants qui se font passer pour des logiciels légitimes afin de tromper les utilisateurs et d’obtenir un accès non autorisé aux systèmes.

Virus Malveillants Modernes : Espions, Ransomwares et Botnets

Avec le temps, les attaques informatiques sont devenues plus sophistiquées grâce à l’émergence de nouveaux types de logiciels malveillants :

Logiciels Espions (Spywares)

Ces programmes collectent secrètement des informations sur les utilisateurs et leurs activités en ligne, souvent pour vol d’identité ou surveillance.

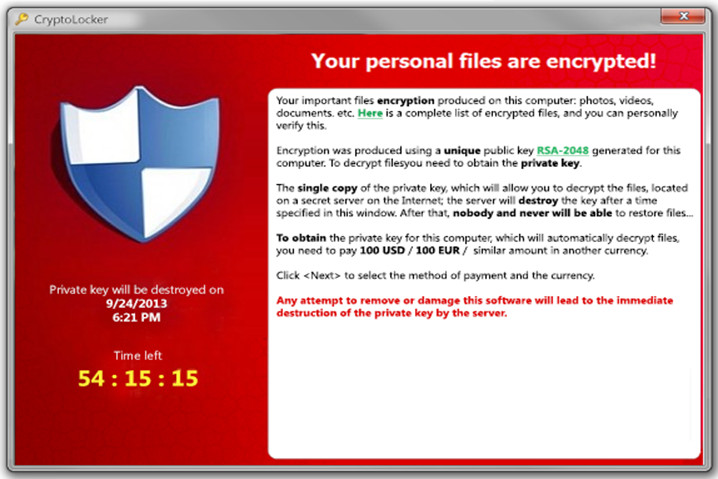

Ransomwares

Ces logiciels cryptent les fichiers sur un système compromis et demandent une rançon en échange de la clé de déchiffrement. Les attaques de ransomwares ont eu un impact dévastateur sur les entreprises et les particuliers.

Botnets

Des réseaux de machines compromises contrôlées à distance par des cybercriminels. Ces réseaux sont souvent utilisés pour mener des attaques DDoS massives ou propager d’autres types de logiciels malveillants.

- Pour en savoir plus sur les types de logiciels malveillants, consultez cette ressource externe.

Techniques et Cibles des Attaques Informatiques

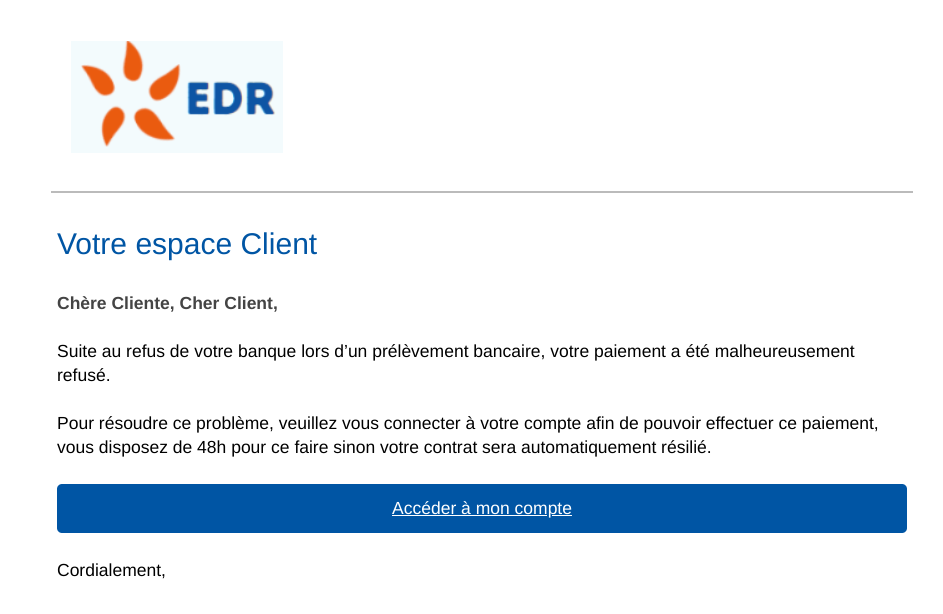

Les cybercriminels adoptent constamment de nouvelles techniques pour contourner les défenses de sécurité. Les attaques ciblées, comme le phishing, utilisent des tactiques de manipulation pour inciter les utilisateurs à divulguer des informations sensibles.

Les cibles des attaques sont variées, allant des grandes entreprises aux particuliers. Les secteurs de la santé, des finances et des gouvernements sont particulièrement vulnérables en raison de la valeur des données qu’ils détiennent.

Stratégies de Défense

Face à ces menaces croissantes, les experts en cybersécurité développent des défenses plus solides. Cela inclut l’utilisation de logiciels antivirus et de pare-feu, ainsi que des mises à jour régulières des logiciels et une sensibilisation accrue des utilisateurs aux risques.

Pour connaitre d’autre moyens sur comment se protéger contre des virus en utilisant un antivirus, consultez notre article sur les antivirus.

En conclusion, l’histoire des menaces informatiques souligne l’importance croissante de la cybersécurité dans notre société numérique. En comprenant les types de logiciels malveillants et les techniques d’attaque, les organisations et les individus peuvent mieux se protéger contre les risques évolutifs de l’environnement numérique.