C’est quoi une attaque Man-in-the-middle ?

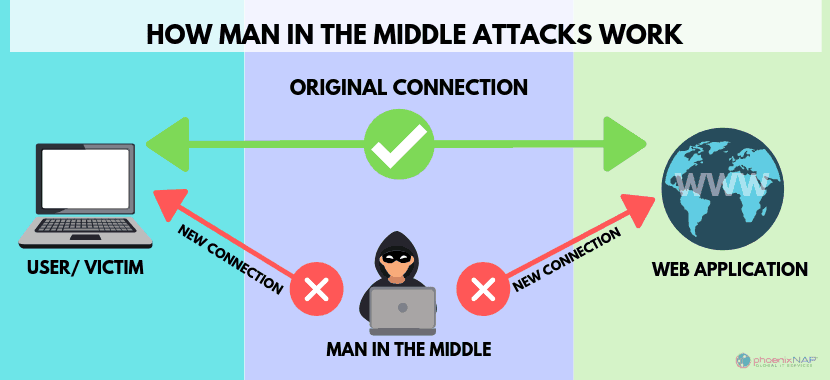

Une attaque Man-in-the-Middle (MITM) est une cybermenace dans laquelle un attaquant intercepte et manipule les communications entre deux parties sans leur consentements. Dans ce type d’attaque, le pirate se place entre le client et le serveur, capturant donc les données échangées.

(voir définition en anglais : https://learningnetwork.cisco.com/s/question/0D53i00000KsugaCAB/maninthemiddle-attack-definition )

Mais comment ça marche ducoup ?

Une attaque MITM fonctionne en interceptant la communication entre deux points d’une connexion, par exemple avec un utilisateur et un service en ligne, sans qu’ils en soient conscients. Voici comment cela se déroule typiquement :

Interception : L’attaquant se positionne entre l’utilisateur et le serveur, souvent via un réseau Wi-Fi public ou compromis. Il peut utiliser diverses techniques, comme l’empoisonnement de cache ARP ou la création de points d’accès Wi-Fi frauduleux.

Capture des données : Une fois en position, l’attaquant peut capturer toutes les données transmises entre les deux parties. Cela inclut les identifiants de connexion, les messages, les transactions bancaires, etc.

Manipulation des données : L’attaquant peut non seulement espionner mais aussi modifier les données en transit. Par exemple, il pourrait changer le contenu d’un message ou rediriger une transaction financière vers un compte frauduleux.

Transmission : L’attaquant relaye ensuite les données interceptées à la partie destinée, souvent sans qu’elle se rende compte de l’interception. Cela maintient l’illusion d’une communication sécurisée pour les victimes.

Les attaques Man-in-the-Middle exploitent généralement des failles dans la sécurité des réseaux. Rendant essentiel l’usage de connexions chiffrée (HTTPS) et de bonnes pratiques de sécurité .

Quelles sont donc les risques du Man-in-the-middle ?

Les attaques Man-in-the-Middle posent de nombreux risques graves pour les victimes. En effet les attaquants interceptent des communications sensibles et volent des informations confidentielles (comme les identifiants de connexion, les mots de passe et les numéros de carte de crédit).

Les attaquants redirigent les transactions vers leurs propres comptes, provoquant des pertes financières majeures. Ils espionnent les e-mails, les messages instantanés et les appels VoIP, compromettant ainsi la confidentialité des échanges. D’ailleurs, ils peuvent aussi manipuler les données en transit, diffusant de fausses informations ou exécutant des actions non autorisées.

Ces attaques nuisent gravement à la réputation des entreprises en compromettant les données des clients et en provoquant une perte de confiance. Les attaquants injectent des logiciels malveillants dans les communications interceptées, infectant les dispositifs des victimes. De nombreuses entreprises ne se relèvent pas d’une cyberattaque en raison du coût élevé des réparations nécessaires.

Mais alors, comment s’en prémunir ?

Pour se prémunir contre les attaques Man-in-the-Middle, il est donc essentiel de mettre en place plusieurs mesures de sécurité robustes. Voici quelques stratégies efficaces :

Tout d’abord, Utiliser des connexions chiffrées afin de toujours se connecter à des sites web utilisant HTTPS. Le chiffrement SSL/TLS sécurise d’ailleurs les communications.

De plus, utiliser un VPN (Réseau Privé Virtuel) permettrait de chiffrer toutes les données transmises entre votre appareil et le serveur, rendant ainsi leur interception beaucoup plus difficile.

Egalement, il est impératif d’éviter les réseaux Wi-Fi publics, en effet ils sont sont particulièrement vulnérables aux attaques MITM de part leur faible sécurisation.

Enfin, éduquer les utilisateurs, les informer et les former sur les risques des attaques MITM et les meilleures pratiques de sécurité.

En adoptant ces mesures, vous réduisez considérablement le risque d’être victime d’une attaque MITM et protégez vos communications et données sensibles.

Envie d’apprendre ?

Retrouver nos différents article de la classe BTS SIO sur des sujets super intéressants !

C’est quoi le Piratage, et comment l’éviter ?

les utilisations de l’intelligence artificielle dans la cybersécurité