Introduction

La mise en place et la sécurisation d’un

VPN d’entreprise avec pfSense est cruciale pour garantir des connexions sécurisées et protéger les données de l’organisation.

Avec l’essor du télétravail, la nécessité de sécuriser les connexions à distance devient incontournable. Mettre en place un VPN (Virtual Private Network) d’entreprise avec pfSense est une solution de choix pour garantir des connexions sécurisées aux ressources internes. Dans cet article, nous vous guidons pas à pas pour configurer un VPN avec pfSense et sécuriser les accès à distance, afin d’assurer à vos utilisateurs une navigation protégée et conforme aux normes de sécurité en entreprise.

Qu’est-ce qu’un VPN d’entreprise avec pfSense ?

Un VPN d’entreprise permet aux employés de se connecter de manière sécurisée aux ressources de l’organisation, qu’ils soient en télétravail ou sur des sites distants. pfSense, un routeur/pare-feu open source basé sur FreeBSD, offre des fonctionnalités robustes et flexibles pour la mise en place et la gestion d’un VPN d’entreprise.

Les avantages de pfSense pour le VPN d’entreprise :

- Sécurité : pfSense offre des options de chiffrement avancées, comme IPsec et OpenVPN, assurant une communication sécurisée entre les utilisateurs et le réseau.

- Coût : pfSense est une solution open-source, réduisant les coûts liés aux licences pour les petites et moyennes entreprises.

- Flexibilité : Une interface graphique intuitive et des options de configuration avancées permettent une gestion simplifiée du VPN.

Étapes pour configurer un VPN avec pfSense

Pour un article SEO-friendly et complet sur la mise en place et la sécurisation d’un VPN d’entreprise avec pfSense et la gestion des accès à distance, voici un guide structuré pour répondre aux attentes des lecteurs et optimiser le référencement. Ce sujet intéresse les entreprises cherchant à sécuriser leurs connexions à distance et à faciliter l’accès des employés aux ressources internes en toute sécurité.

Mise en place et sécurisation d’un VPN d’entreprise avec pfSense : Guide complet pour la gestion des accès à distance

Introduction

Avec l’essor du télétravail, la nécessité de sécuriser les connexions à distance devient incontournable. Mettre en place un VPN (Virtual Private Network) d’entreprise avec pfSense est une solution de choix pour garantir des connexions sécurisées aux ressources internes. Dans cet article, nous vous guidons pas à pas pour configurer un VPN avec pfSense et sécuriser les accès à distance, afin d’assurer à vos utilisateurs une navigation protégée et conforme aux normes de sécurité en entreprise.

Qu’est-ce qu’un VPN d’entreprise avec pfSense ?

Un VPN d’entreprise permet aux employés de se connecter de manière sécurisée aux ressources de l’organisation, qu’ils soient en télétravail ou sur des sites distants. pfSense, un routeur/pare-feu open source basé sur FreeBSD, offre des fonctionnalités robustes et flexibles pour la mise en place et la gestion d’un VPN d’entreprise.

Les avantages de pfSense pour le VPN d’entreprise :

- Sécurité : pfSense offre des options de chiffrement avancées, comme IPsec et OpenVPN, assurant une communication sécurisée entre les utilisateurs et le réseau.

- Coût : pfSense est une solution open-source, réduisant les coûts liés aux licences pour les petites et moyennes entreprises.

- Flexibilité : Une interface graphique intuitive et des options de configuration avancées permettent une gestion simplifiée du VPN.

Étapes pour configurer un VPN avec pfSense

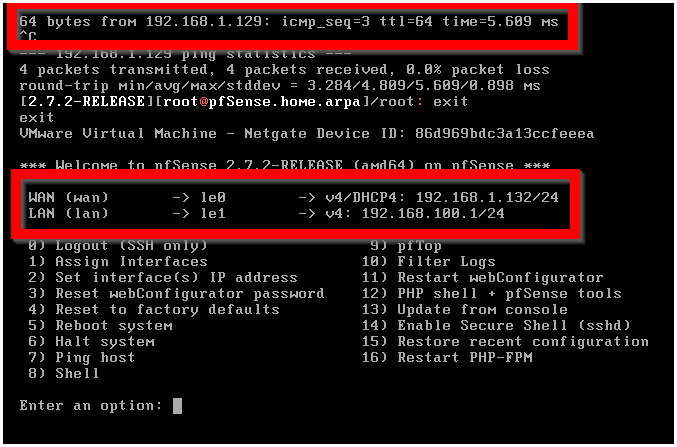

1. Installation de pfSense

- Téléchargez l’image ISO de pfSense sur le site officiel.

- Installez pfSense sur un serveur dédié ou une machine virtuelle.

- Suivez les instructions d’installation et configurez les paramètres de base du réseau, comme les interfaces LAN et WAN.

2. Configuration de base du VPN

pfSense supporte plusieurs protocoles VPN, mais les deux principaux pour une entreprise sont IPsec et OpenVPN.

a. Choix du protocole VPN :

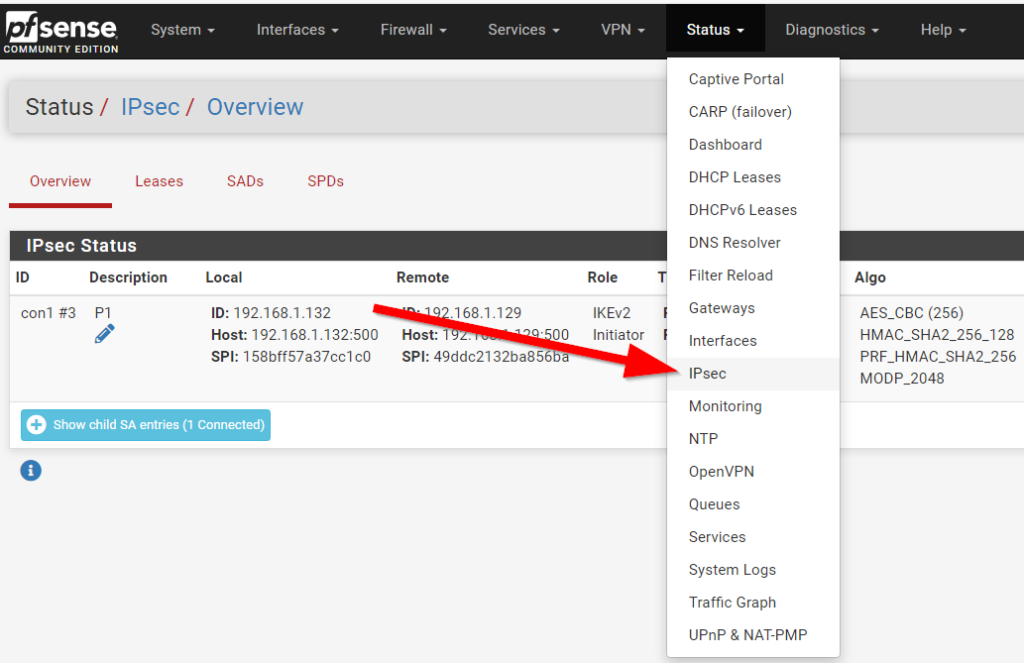

- IPsec : Recommandé pour les communications entre sites, idéal pour des connexions VPN site-à-site.

- OpenVPN : Souvent privilégié pour les connexions utilisateur, offrant une grande compatibilité et des options de configuration étendues.

b. Configuration d’OpenVPN avec pfSense :

- Étape 1 : Accédez à l’interface de pfSense et allez dans VPN > OpenVPN.

- Étape 2 : Utilisez l’assistant de configuration d’OpenVPN pour simplifier le processus de création des paramètres de base.

- Étape 3 : Créez un certificat pour l’autorité de certification (CA) pour sécuriser l’authentification du VPN.

- Étape 4 : Définissez les paramètres d’authentification des utilisateurs, tels que le mot de passe ou les certificats utilisateurs.

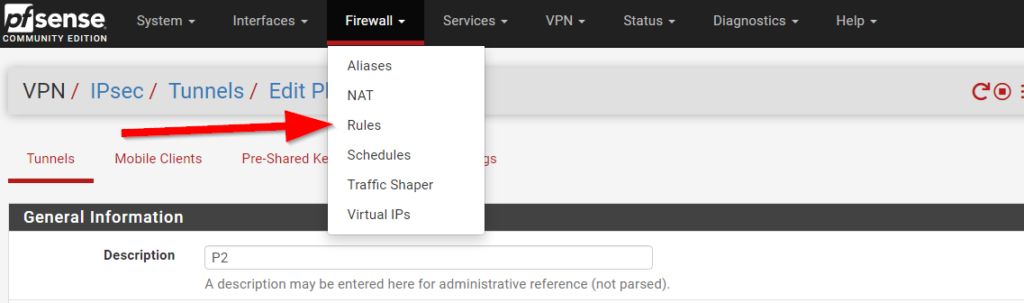

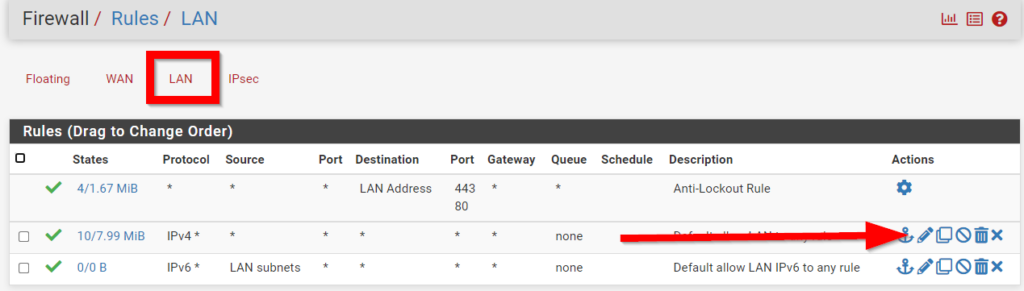

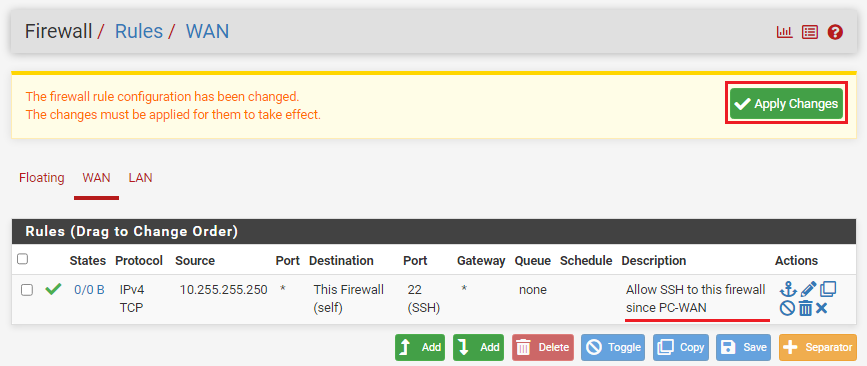

3. Configuration de la politique de pare-feu et des règles d’accès

- Dans Firewall > Rules, créez des règles pour autoriser uniquement le trafic VPN, bloquant ainsi les accès non autorisés.

- Assurez-vous que les règles de pare-feu sont bien configurées pour le trafic de vos utilisateurs et le sous-réseau VPN.

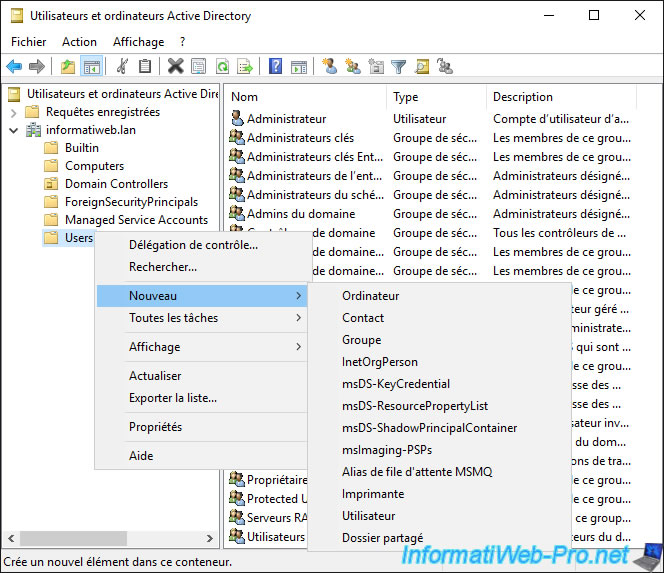

4. Création des comptes utilisateurs

- Dans System > User Manager, créez les utilisateurs ou importez-les depuis Active Directory pour faciliter l’authentification.

- Assignez les permissions et configurez les certificats de chaque utilisateur si vous optez pour l’authentification par certificat.

Sécurisation du VPN d’entreprise avec pfSense

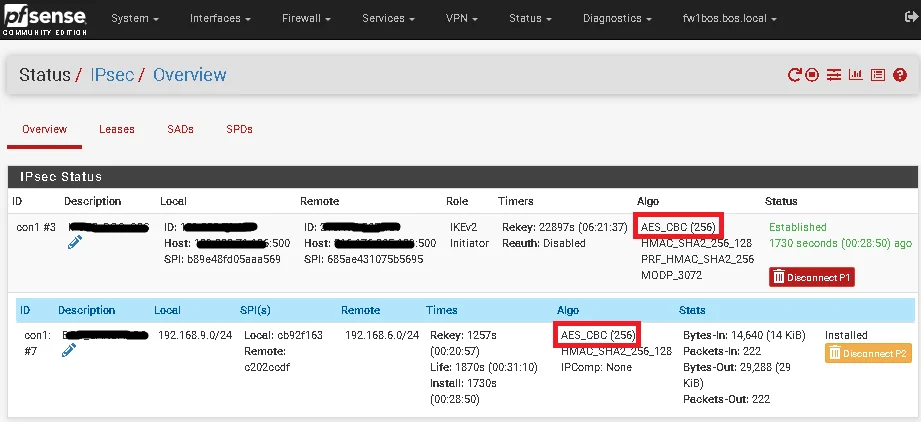

1. Mise en œuvre des politiques de chiffrement

- Utilisez AES-256 pour garantir une connexion hautement sécurisée.

- Activez le Perfect Forward Secrecy (PFS) pour éviter que le compromis d’une session affecte les autres sessions.

2. Authentification à deux facteurs (2FA)

Pour une sécurité accrue, configurez une authentification à deux facteurs (2FA) dans System > User Manager > Authentication Servers. pfSense prend en charge des services tels que Google Authenticator ou Duo Security, ajoutant ainsi une couche de sécurité à l’accès distant.

3. Journalisation et monitoring

- Dans Status > System Logs, surveillez régulièrement les journaux pour identifier les tentatives de connexion suspectes.

- Activez les alertes pour être notifié en cas de tentatives d’accès non autorisé.

4. Mise à jour de pfSense

Les mises à jour régulières garantissent que pfSense dispose des derniers correctifs de sécurité. Vérifiez régulièrement les mises à jour dans System > Firmware.

Gestion des accès à distance avec pfSense

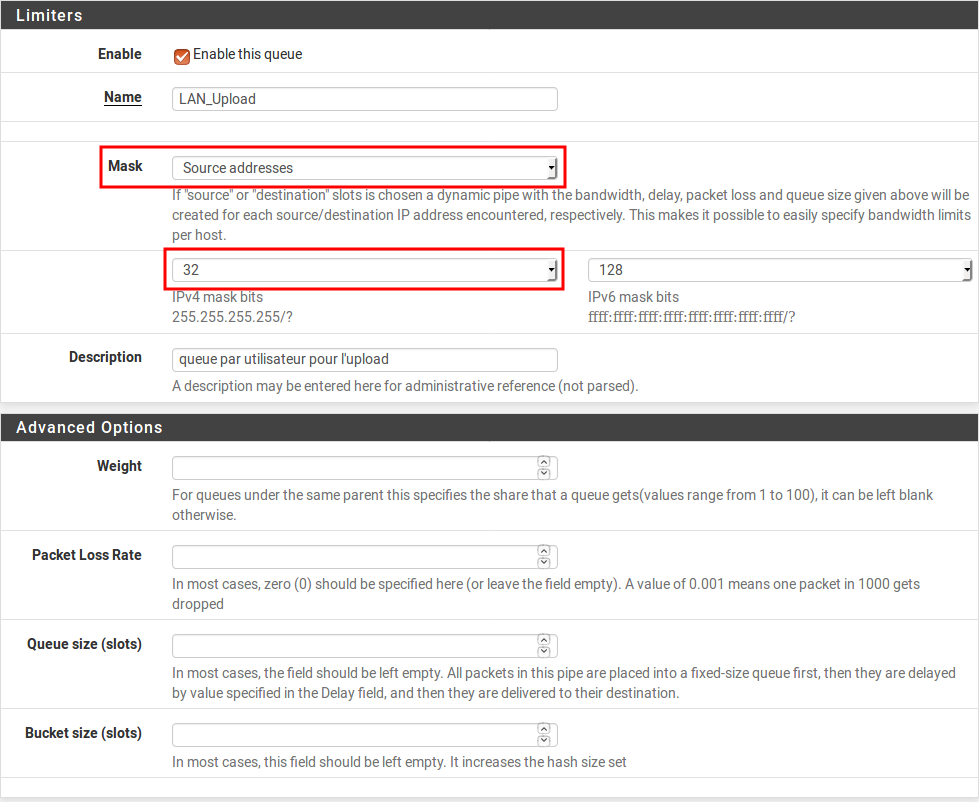

Un VPN d’entreprise avec pfSense permet offre des options de configuration avancées pour gérer les accès distants en fonction des rôles des utilisateurs et des besoins de l’organisation.

1. Définition des politiques d’accès

Définissez des groupes d’utilisateurs dans System > User Manager > Groups et configurez des règles d’accès spécifiques selon les privilèges nécessaires, par exemple :

- Administrateurs : accès total à toutes les ressources.

- Utilisateurs réguliers : accès limité aux ressources dont ils ont besoin pour leurs tâches quotidiennes.

2. Restriction par géolocalisation

Pour plus de sécurité, limitez l’accès aux adresses IP d’un certain pays en configurant des règles de pare-feu avec la fonctionnalité GeoIP (disponible via des plugins tiers).

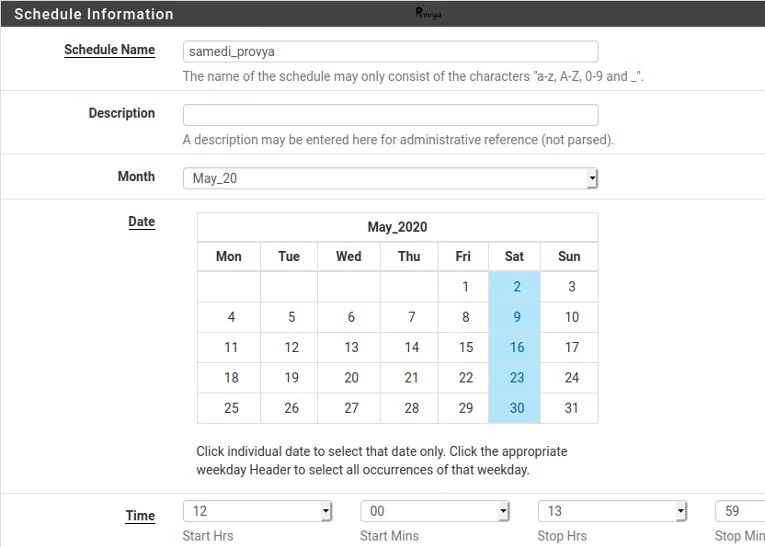

3. Gestion des horaires d’accès

pfSense permet de restreindre les heures d’accès au VPN pour certains groupes. Dans Firewall > Schedules, définissez des plages horaires d’accès pour limiter les connexions en dehors des heures de travail.

Conclusion

La mise en place d’un VPN d’entreprise avec pfSense est une solution fiable et robuste pour sécuriser les accès à distance tout en facilitant la gestion des utilisateurs. En suivant ces étapes, votre organisation pourra offrir une connexion sécurisée à ses ressources, tout en minimisant les risques de cyberattaques.

pfSense reste une solution flexible qui permet d’ajuster les paramètres de sécurité en fonction des besoins de l’entreprise. Pensez à effectuer des tests réguliers pour vérifier l’efficacité des politiques de sécurité et maintenir vos utilisateurs protégés en toutes circonstances.

En appliquant ces bonnes pratiques, votre VPN d’entreprise sera non seulement fonctionnel, mais surtout sécurisé et adapté aux défis actuels du travail à distance.

Sources:

Documentation officielle pfSense

Guide sur les bonnes pratiques en matière de VPN

Liens vers d’autre article SIO:

Les ordinateurs quantiques vont-ils changer le monde ?